Producto(s) afectado(s):

Sistemas Operativos Windows:

- Windows 11 (todas las versiones soportadas)

- Windows 10 (actualizaciones de seguridad extendidas)

- Windows Server (2019, 2022, 2025)

Componentes y Servicios del Sistema:

- Desktop Window Manager

- Local Security Authority Subsystem Service (LSASS)

- Secure Boot

- Windows Networking y Servicios Remotos

- Windows Management Services

Plataformas y Aplicaciones Microsoft:

- Microsoft Office / Office Services

- SharePoint Server

- Microsoft Edge (Chromium-based)

- .NET y Otros Módulos del Ecosistema Microsoft

Descripción

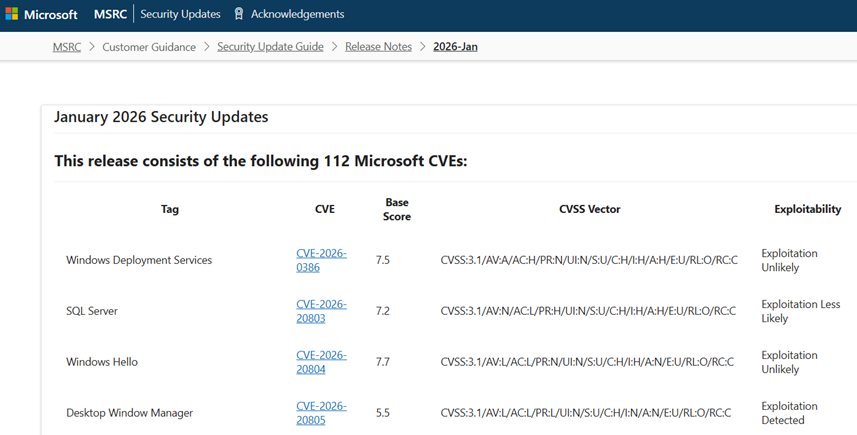

Microsoft publicó su primer conjunto de actualizaciones de seguridad del año 2026 con un total de 114 vulnerabilidades corregidas en su Patch Tuesday de enero, de las cuales 8 se clasifican como críticas, capaces de permitir ejecución remota de código o escalación de privilegios, sin interacción del usuario. 106 se consideran importantes, con diversos impactos desde elevación de privilegios hasta la divulgación de información sensible. 3 son Zero-Day, es decir, se conocían públicamente antes de la publicación de los parches, de estas, 1 está siendo explotada activamente en entornos reales.

A continuación el detalle de algunas importantes:

- CVE-2026-20805 (CVSS 5.5) – Vulnerabilidad de divulgación de información en Desktop Window Manager (DWM) de Windows que permite a un atacante autenticado localmente filtrar direcciones de memoria del sistema, reduciendo la efectividad de mitigaciones como ASLR. Aunque no permite explotación directa, puede ser utilizada como parte de una cadena de ataque, y es relevante debido a que está siendo explotada activamente, razón por la cual fue incluida por CISA en su catálogo de Known Exploited Vulnerabilities (KEV).

- CVE-2026-21310 (CVSS 9.0) – Vulnerabilidad crítica de ejecución remota de código (RCE) en Microsoft Office. El fallo puede ser explotado mediante la apertura de un documento especialmente diseñado, permitiendo a un atacante no autenticado ejecutar código arbitrario en el contexto del usuario afectado. La explotación exitosa requiere interacción del usuario, típicamente mediante campañas de phishing, lo que la convierte en un vector altamente atractivo para ataques dirigidos y campañas de malware.

- CVE-2026-21265 (CVSS 8.6) – Vulnerabilidad crítica de bypass de Secure Boot en sistemas Windows. Un atacante con privilegios administrativos puede aprovechar este fallo para cargar binarios no confiables durante el arranque, comprometiendo la integridad del proceso de boot y permitiendo la ejecución persistente de código malicioso a bajo nivel. Este tipo de vulnerabilidad es especialmente grave en escenarios de post-exploitation, ya que debilita una de las principales protecciones contra rootkits y bootkits.

- CVE-2026-20854 (CVSS 7.8) – Vulnerabilidad de elevación de privilegios que afecta al servicio Local Security Authority Subsystem Service (LSASS). Un atacante con acceso local podría explotar esta falla para ejecutar código con privilegios SYSTEM, obteniendo control total sobre el sistema comprometido. LSASS es un componente crítico responsable de la autenticación y manejo de credenciales, por lo que su explotación puede derivar en movimiento lateral y robo de credenciales dentro de entornos corporativos.

Puede encontrar la lista completa de vulnerabilidades reportadas y abordadas por Microsoft en el siguiente enlace de terceros aquí.

Microsoft January 2026 Security Updates

Solución

En su boletín mensual de seguridad Microsoft (Microsoft January 2026 Patch Tuesday) se han liberado parches de seguridad que abordan estas y otras vulnerabilidades puede dirigirse al siguiente enlace:

January 2026 Security Updates – Release Notes – Security Update Guide – Microsoft